i gadget che vengono utilizzati dagli hacker

Buongiorno cari lettori, oggi vi mostrerò quali sono i gadget che vengono utilizzati dagli hacker.

Gli ultimi anni hanno visto una rivoluzione informatica. Con i rapidi sviluppi sia nella parte hardware che in quella software di una macchina, c'è stato anche un progresso nel cyber-crimine e nei dispositivi di hacking. La tendenza da piccoli e separati cyber-criminali si è spostata verso le organizzazioni cyber-criminali che si affidano a zero giorni, perdite di dati e molti exploit per combinare i loro potenti strumenti di hacking al fine di diffondere il loro malware. Lo sviluppo di cripto-criminali difficili da rintracciare, come BitCoin e Monero, ha fatto sì che molti truffatori li utilizzino per riciclare il loro denaro sul web e la loro crescente popolarità li ha resi più accessibili che mai. E ora, con l'avvento di Internet of Things (IoT) la situazione con i dispositivi e gli strumenti di hacking diventa un gioco completamente nuovo. Ecco i gadget di hacking che riteniamo siano estremamente ben progettati e che possono diventare l'incubo di qualsiasi dispositivo sicuro, a patto di avere le giuste competenze.

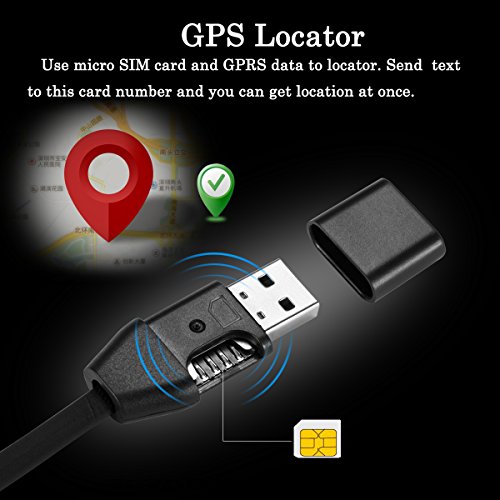

iPhone, iPad GPS Spy Audio Cavo USB GPS Spy Audio (Lightning)

A prima vista, questo dispositivo di hacking si presenta come la tipica porta USB Lightning per dispositivi mobili. Tuttavia, è dotato di uno slot per schede SIM molto ben nascosto, combinato con un dispositivo GPS e un tracciamento in tempo reale tramite sistema GPRS. Il modo in cui funziona questo dispositivo di hacking è quello di inserire la scheda SIM all'interno del cavo. Dal momento che questa scheda SIM ha un proprio numero di telefono cellulare, è possibile chiamarla ogni volta che si vuole vedere se il dispositivo è collegato con esso e ascoltare tutto il suono. Tuttavia, poiché è possibile che non si sappia quando la vittima collega il proprio dispositivo mobile in modo da poter chiamare, il cavo offre anche un richiamo vocale. Questo funziona in modo abbastanza semplice: quando si invia il codice "1111" al numero di telefono della scheda SIM collegata al cavo, il servizio viene attivato. Il servizio rileva automaticamente se c'è un suono superiore a 45 decibel e, in caso affermativo, la scheda SIM compone automaticamente il numero di telefono, in modo da poterlo ascoltare. Inoltre, è anche possibile inviare un messaggio "DW" per ricevere la posizione diretta del telefono e del cavo ad esso collegato via GPS.

SD Sniffing Hacking Device

Creato da SparkFun il suo dispositivo di hacking estremamente ben progettato, sembra piccolo e piuttosto semplice, ma è stato creato per estrarre informazioni importanti da dispositivi sofisticati, come analizzatori logici e microcontrollori. Il modo in cui funziona questo sniffer SD è che monitora il traffico SPI, responsabile dei pacchetti, permettendogli di catturare informazioni cruciali che, se non adeguatamente criptate, possono far sì che l'hacker ottenga le credenziali e le informazioni di sistema dal dispositivo target. Ma questo può funzionare fintanto che il dispositivo dispone di un socket SD con una scheda SD in questo socket.

Antenna per il cracking delle password senza fili

Questo cracker di password non è probabilmente una delle invenzioni più recenti, ma è ancora efficace e utilizzato come quando tali dispositivi di hacking sono apparsi per la prima volta in pubblico. Supportando lo standard USB 2.0, questo dispositivo di hacking funziona con WEP, WPA, WPA2, TKIP e persino con la crittografia AES. Ha un'ampia compatibilità anche per i sistemi operativi con cui funziona. Il dispositivo di hacking può funzionare su Linux, versioni Windows dal 2000 fino a 8 e MacOS 10.5 e 10.5. Insostituibile per il wardriving brute forcing o qualsiasi tipo di attacco Wi-Fi.

AntMiner S4 BitCoin Mining Hacking Devices

Se c'è un dispositivo di hacking che meglio rappresenta la rivoluzione delle crittocurrenze, questo è l'AndMiner di BitMain. Questo dispositivo di hacking è stato utilizzato così tanto che ci sono fabbriche che estraggono BitCoin con esso e dispositivi di hacking simili in tutto il Globe. L'adozione massiccia del software di estrazione mineraria per il CryptoCurrency BitCoin ha portato ad un'impennata totale del suo prezzo, ed è l'adozione massiccia per un metodo di pagamento, seguendo molte monete crittografiche alternative, come Ethereum, Ripple, e Litecoin. Il dispositivo di hacking è tra i più ricercati, per la sua potenza (2000 giga hashish al secondo) al prezzo offerto. E la sua semplice configurazione è solo un bonus a tutto questo - tutto quello che si deve fare è impostare le informazioni del pool minerario nel dispositivo di hacking, aggiungere il proprio indirizzo IP e si può iniziare a fare soldi dal nulla. Molte aziende agricole BitCoin che utilizzano tali dispositivi di hacking stanno già guadagnando milioni al mese, soprattutto nei paesi con bassi costi di elettricità.

Questo articolo è stato creato per informazione e mostra di quali sono i gadget di hacking più desiderati ed efficaci nel 2020 e cosa li rende così speciali e ricercati.

Spero che questo articolo vi sia piaciuto noi ci vediamo ad un prossimo articolo.